–ù–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Α –Β –Ω―ä―Ä–≤–Ψ–Ϋ–Α―΅–Α–Μ–Ϋ–Α –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è –Ψ―² –Η–Ϋ―¹―²–Α–Μ–Η―Ä–Α–Ϋ–Β―²–Ψ –Ϋ–Α Apache –≤ CentOS –¥–Ψ ―¹―²–Α―Ä―²–Η―Ä–Α–Ϋ–Β―²–Ψ.

–î–Α―²–Α –Ϋ–Α –Ω―É–±–Μ–Η–Κ―É–≤–Α–Ϋ–ΒοΦö8 –¥–Β–Κ–Β–Φ–≤―Ä–Η 2020 –≥.

INFOMARTIONψÄÄοΦûψÄÄ–ù–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Α –Β –Ω―ä―Ä–≤–Ψ–Ϋ–Α―΅–Α–Μ–Ϋ–Α –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è –Ψ―² –Η–Ϋ―¹―²–Α–Μ–Η―Ä–Α–Ϋ–Β―²–Ψ –Ϋ–Α Apache –≤ CentOS –¥–Ψ ―¹―²–Α―Ä―²–Η―Ä–Α–Ϋ–Β―²–Ψ.

–ü―Ä–Β–≥–Μ–Β–¥.

–Δ–Ψ–≤–Α –Β –Ω―Ä–Ψ―Ü–Β–¥―É―Ä–Α―²–Α –Ζ–Α –Ω―ä―Ä–≤–Ψ–Ϋ–Α―΅–Α–Μ–Ϋ–Α –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è, –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Α –Ζ–Α –Η–Ϋ―¹―²–Α–Μ–Η―Ä–Α–Ϋ–Β –Η ―¹―²–Α―Ä―²–Η―Ä–Α–Ϋ–Β –Ϋ–Α Apache –≤ CentOS. –‰–Ϋ―³–Ψ―Ä–Φ–Α―Ü–Η―è―²–Α ―¹–Β –Ψ―¹–Ϋ–Ψ–≤–Α–≤–Α –Ϋ–Α –Ω―Ä–Β–¥–Ω–Ψ–Μ–Ψ–Ε–Β–Ϋ–Η–Β―²–Ψ, ―΅–Β ―¹–Β –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α CentOS7.

–£–Β―Ä―¹–Η–Η―²–Β ―¹–Α ―¹–Μ–Β–¥–Ϋ–Η―²–Β.

| –£–Β―Ä―¹–Η―è –Ϋ–Α CentOS | 7.6 (1810) |

|---|---|

| –£–Β―Ä―¹–Η―è –Ϋ–Α Apache | 2.4.6 |

–Γ―ä–¥―ä―Ä–Ε–Α–Ϋ–Η–Β

- –Η–Ϋ―¹―²–Α–Μ–Η―Ä–Α–Ϋ–Β –Ϋ–Α

- –Ψ―¹–Ϋ–Ψ–≤–Ϋ–Α –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Α

- 2-1. –Γ―ä–Ζ–¥–Α–≤–Α–Ϋ–Β –Ϋ–Α –Η–Ζ―Ö–Ψ–¥–Ϋ–Α –Ω–Α–Ω–Κ–Α –Ϋ–Α ―Ä–Β–≥–Η―¹―²―Ä–Α―Ü–Η–Ψ–Ϋ–Ϋ–Η―è ―³–Α–Ι–Μ

- 2-2. –ù–Α―¹―²―Ä–Ψ–Ι–Κ–Α –Ϋ–Α –¥–Ψ–Φ–Β–Ι–Ϋ–Α

- 2-3. –ê–Κ―²–Η–≤–Η―Ä–Α–Ϋ–Β –Ϋ–Α SSL –Φ–Ψ–¥―É–Μ–Η –Η –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η–Ψ–Ϋ–Ϋ–Η ―³–Α–Ι–Μ–Ψ–≤–Β

- 2-4. –ü―Ä–Ψ–Φ―è–Ϋ–Α –Ϋ–Α –Η–Ζ―Ö–Ψ–¥–Ϋ–Η―è –Ω―ä―² –Ϋ–Α –¥–Ϋ–Β–≤–Ϋ–Η–Κ–Α

- 2-5. –Γ―ä–Ζ–¥–Α–≤–Α–Ϋ–Β –Ϋ–Α SSL ―¹–Β―Ä―²–Η―³–Η–Κ–Α―²–Η

- 2-6. –Ω–Ψ―¹―²–Ψ―è–Ϋ–Β–Ϋ SSL (Secure Socket Layer)

- 2-7. –ü–Ψ―²–≤―ä―Ä–Ε–¥–Α–≤–Α–Ϋ–Β –Ϋ–Α –Α–Κ―²–Η–≤–Η―Ä–Α–Ϋ–Β―²–Ψ (https –¥–Ψ―¹―²―ä–Ω).

- 2-8. –ù–Α―¹―²―Ä–Ψ–Ι–Κ–Α –Ζ–Α –Α–≤―²–Ψ–Φ–Α―²–Η―΅–Ϋ–Ψ ―¹―²–Α―Ä―²–Η―Ä–Α–Ϋ–Β

- ―Ä–Β–Ζ―é–Φ–Β

1. –Η–Ϋ―¹―²–Α–Μ–Η―Ä–Α–Ϋ–Β –Ϋ–Α

–Δ–Ψ–Ζ–Η ―Ä–Α–Ζ–¥–Β–Μ –Ψ–Ω–Η―¹–≤–Α –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è―²–Α –Ϋ–Α Apache –Ψ―² –Η–Ϋ―¹―²–Α–Μ–Η―Ä–Α–Ϋ–Β―²–Ψ –¥–Ψ ―¹―²–Α―Ä―²–Η―Ä–Α–Ϋ–Β―²–Ψ.

1-1. –‰–Ϋ―¹―²–Α–Μ–Η―Ä–Α–Ϋ–Β –Ϋ–Α Apache

–‰–Ζ–≤―ä―Ä―à–Β―²–Β –Η–Ϋ―¹―²–Α–Μ–Α―Ü–Η―è―²–Α –Ϋ–Α Apache ―¹ –Ω–Ψ–Φ–Ψ―â―²–Α –Ϋ–Α –Κ–Ψ–Φ–Α–Ϋ–¥–Α―²–Α yum. –‰–Ζ–≤―ä―Ä―à–Β―²–Β ―Ä–Α–±–Ψ―²–Α―²–Α –Κ–Α―²–Ψ –Ω–Ψ―²―Ä–Β–±–Η―²–Β–Μ root.

[username@hostname ~]$ su -

[root@hostname ~]# yum -y install httpd

1-2. –ü―Ä–Ψ–≤–Β―Ä–Κ–Α –Ζ–Α ―¹―²–Α―Ä―²–Η―Ä–Α–Ϋ–Β (http –¥–Ψ―¹―²―ä–Ω)

–ü―Ä–Ψ–≤–Β―Ä–Β―²–Β –Ϋ–Α–Κ―Ä–Α―²–Κ–Ψ –¥–Α–Μ–Η –Β –¥–Ψ―¹―²―ä–Ω–Β–Ϋ. –‰–Ϋ―¹―²–Α–Μ–Η―Ä–Α–Ϋ–Β―²–Ψ –Ϋ–Α Apache (httpd) ―¹ –Κ–Ψ–Φ–Α–Ϋ–¥–Α―²–Α yum –Α–Κ―²–Η–≤–Η―Ä–Α –Κ–Ψ–Φ–Α–Ϋ–¥–Α―²–Α apachectl. –‰–Ζ–Ω–Ψ–Μ–Ζ–≤–Α–Ι―²–Β ―²–Α–Ζ–Η –Ψ–Ω―Ü–Η―è, –Ζ–Α –¥–Α ―¹―²–Α―Ä―²–Η―Ä–Α―²–Β Apache.

[root@hostname ~]# apachectl start

[root@hostname ~]# apachectl status

* httpd.service - The Apache HTTP Server

Loaded: loaded (/usr/lib/systemd/system/httpd.service; disabled; vendor preset: disabled)

Active: active (running) since Sun 2020-12-06 17:08:12 JST; 1s ago

Docs: man:httpd(8)

man:apachectl(8)

Main PID: 1303 (httpd)

Status: "Processing requests..."

CGroup: /system.slice/httpd.service

|-1303 /usr/sbin/httpd -DFOREGROUND

|-1304 /usr/sbin/httpd -DFOREGROUND

|-1305 /usr/sbin/httpd -DFOREGROUND

|-1306 /usr/sbin/httpd -DFOREGROUND

|-1307 /usr/sbin/httpd -DFOREGROUND

`-1308 /usr/sbin/httpd -DFOREGROUND

Dec 06 17:08:11 localhost.localdomain systemd[1]: Starting The Apache HTTP Server...

Dec 06 17:08:12 localhost.localdomain httpd[1303]: AH00558: httpd: Could not reliably determ...ge

Dec 06 17:08:12 localhost.localdomain systemd[1]: Started The Apache HTTP Server.

Hint: Some lines were ellipsized, use -l to show in full.

–ê–Κ–Ψ –≤ ―Ä–Β–Ζ―É–Μ―²–Α―² –Ϋ–Α –Η–Ζ–Ω―ä–Μ–Ϋ–Β–Ϋ–Η–Β―²–Ψ –Ϋ–Α –Κ–Ψ–Φ–Α–Ϋ–¥–Α―²–Α "apachectl status" ―¹–Β –≤―ä―Ä–Ϋ–Β "Active: active (running)", ―¹–Η―¹―²–Β–Φ–Α―²–Α –Β ―¹―²–Α―Ä―²–Η―Ä–Α–Ϋ–Α ―É―¹–Ω–Β―à–Ϋ–Ψ.

–Γ–Μ–Β–¥ ―²–Ψ–≤–Α –Ψ―¹―ä―â–Β―¹―²–≤–Β―²–Β –¥–Ψ―¹―²―ä–Ω –¥–Ψ Apache –Ψ―² –±―Ä–Α―É–Ζ―ä―Ä–Α ―¹–Η. –½–Α–¥–Α–Ι―²–Β ―Ä–Α–Ζ―Ä–Β―à–Β–Ϋ–Η―è –Ζ–Α http, ―²―ä–Ι –Κ–Α―²–Ψ –Ζ–Α―â–Η―²–Ϋ–Α―²–Α ―¹―²–Β–Ϋ–Α (–Η–Μ–Η iptables –Ζ–Α CentOS6 –Η –Ω–Ψ-―Ä–Α–Ϋ–Ϋ–Η –≤–Β―Ä―¹–Η–Η) –Ω–Ψ–Ζ–≤–Ψ–Μ―è–≤–Α ―¹–Α–Φ–Ψ ssh –¥–Ψ―¹―²―ä–Ω –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β –≤ CentOS7. –ë–Η―Ö –Η―¹–Κ–Α–Μ ―¹―ä―â–Ψ ―²–Α–Κ–Α –¥–Α –≤―ä–≤–Β–¥–Α –Κ–Ψ–Μ–Β–Κ―²–Η–≤–Ϋ–Α –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Α –Ζ–Α ―Ä–Α–Ζ―Ä–Β―à–Β–Ϋ–Η–Β –Ζ–Α https. –î–Ψ–±–Α–≤–Β―²–Β –Η –Ψ–Ω―Ü–Η―è―²–Α 'permanent', –Ζ–Α –¥–Α –Ϋ–Α–Ω―Ä–Α–≤–Η―²–Β –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è―²–Α –Ω–Ψ―¹―²–Ψ―è–Ϋ–Ϋ–Α.

[root@hostname ~]# firewall-cmd --permanent --add-service=http

[root@hostname ~]# firewall-cmd --permanent --add-service=https

[root@hostname ~]# firewall-cmd --reload

[root@hostname ~]# firewall-cmd --list-all

public (active)

target: default

icmp-block-inversion: no

interfaces: eth0

sources:

services: dhcpv6-client http https ssh

ports:

protocols:

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules:

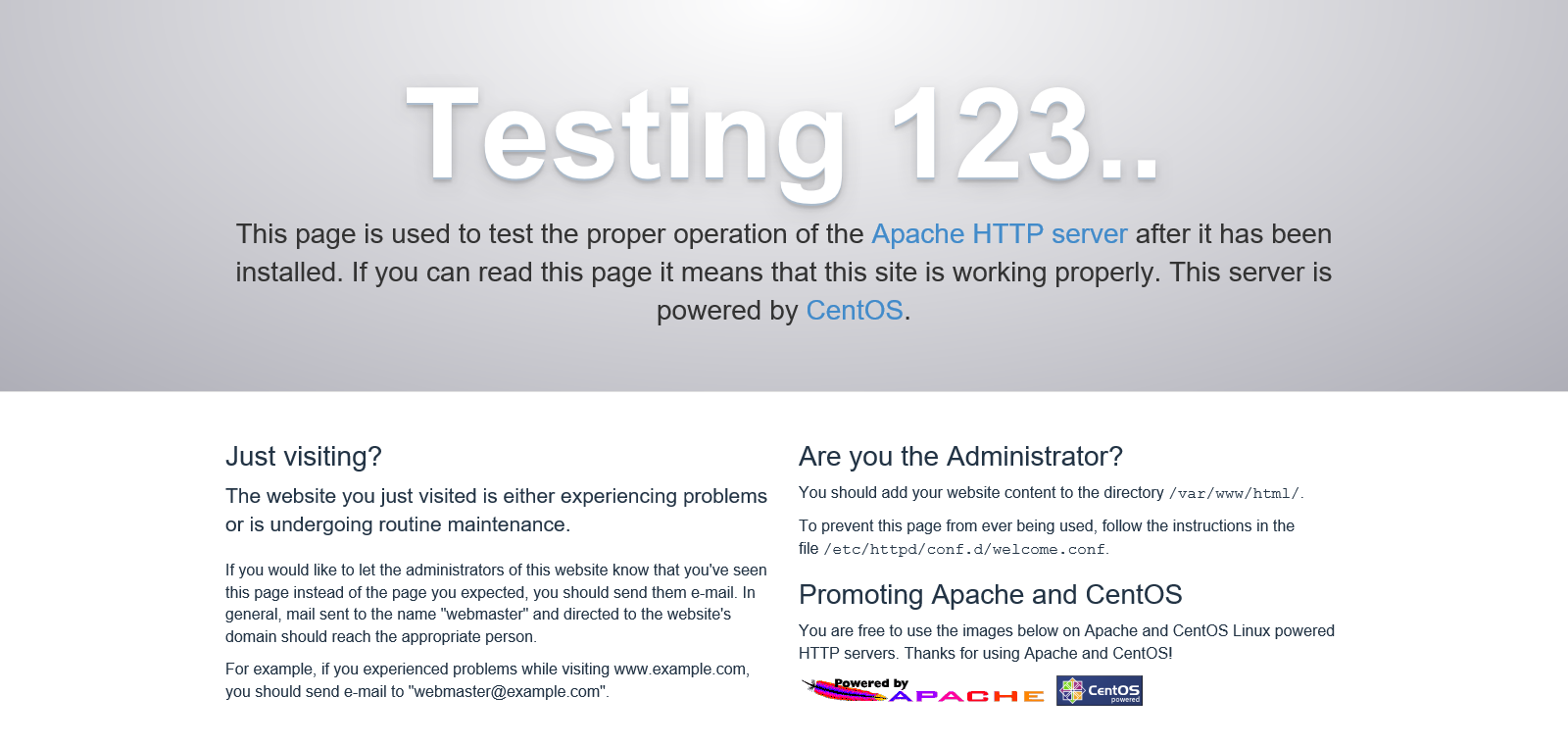

–î–Ψ–±―Ä–Β –Β, –Α–Κ–Ψ –≤ "services" ―¹–Α –¥–Ψ–±–Α–≤–Β–Ϋ–Η "http" –Η "https". –î–Ψ―¹―²―ä–Ω–Β–Ϋ ―΅―Ä–Β–Ζ –±―Ä–Α―É–Ζ―ä―Ä. –£ –Φ–Ψ―è ―¹–Μ―É―΅–Α–Ι IP –Α–¥―Ä–Β―¹―ä―² –Ϋ–Α ―¹―ä―Ä–≤―ä―Ä–Α –Β 192.168.50.10, ―²–Α–Κ–Α ―΅–Β –Η–Φ–Α–Φ –¥–Ψ―¹―²―ä–Ω –¥–Ψ "http://192.168.50.10". –î–Ψ–±―Ä–Β –Β, –Α–Κ–Ψ ―¹–Β –Ω–Ψ―è–≤–Η ―¹–Μ–Β–¥–Ϋ–Α―²–Α ―¹―²―Ä–Α–Ϋ–Η―Ü–Α

–Γ–Μ–Β–¥ –Κ–Α―²–Ψ ―¹–Η―¹―²–Β–Φ–Α―²–Α –Β ―¹―²–Α―Ä―²–Η―Ä–Α–Ϋ–Α ―É―¹–Ω–Β―à–Ϋ–Ψ, ―è ―¹–Ω―Ä–Β―²–Β.

[root@hostname ~]# apachectl stop

2. –Ψ―¹–Ϋ–Ψ–≤–Ϋ–Α –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Α

2-1. –Γ―ä–Ζ–¥–Α–≤–Α–Ϋ–Β –Ϋ–Α –Η–Ζ―Ö–Ψ–¥–Ϋ–Α –Ω–Α–Ω–Κ–Α –Ϋ–Α ―Ä–Β–≥–Η―¹―²―Ä–Α―Ü–Η–Ψ–Ϋ–Ϋ–Η―è ―³–Α–Ι–Μ

–½–Α –¥–Α ―É–Ω―Ä–Α–≤–Μ―è–≤–Α―²–Β ―Ä–Β–≥–Η―¹―²―Ä–Η―Ä–Α–Ϋ–Β―²–Ψ –≤ /var/log/, ―¹―ä–Ζ–¥–Α–Ι―²–Β –¥–Η―Ä–Β–Κ―²–Ψ―Ä–Η―è httpd –≤ /var/log/ –Κ–Α―²–Ψ –Ω–Α–Ω–Κ–Α –Ζ–Α –¥–Ϋ–Β–≤–Ϋ–Η―Ü–Η―²–Β –Ϋ–Α Apache.

–†–Α–Ζ―Ä–Β―à–Β–Ϋ–Η―è―²–Α (permissions) ―²―Ä―è–±–≤–Α –¥–Α ―¹–Α 755. –Δ–Α–Ζ–Η –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Α –Ω–Ψ–Ζ–≤–Ψ–Μ―è–≤–Α –Ϋ–Α Apache –¥–Α –Ω–Η―à–Β, –Ϋ–Ψ –¥―Ä―É–≥–Η –Ω–Ψ―²―Ä–Β–±–Η―²–Β–Μ–Η –Φ–Ψ–≥–Α―² ―¹–Α–Φ–Ψ –¥–Α ―΅–Β―²–Α―². –ê–Κ–Ψ –¥―Ä―É–≥–Η –Ω–Ψ―²―Ä–Β–±–Η―²–Β–Μ–Η –Φ–Ψ–≥–Α―² –¥–Α –Ω–Η―à–Α―², –¥–Ϋ–Β–≤–Ϋ–Η―Ü–Η―²–Β –Φ–Ψ–≥–Α―² –¥–Α –±―ä–¥–Α―² –Ω–Ψ–¥–Ω―Ä–Α–≤–Β–Ϋ–Η.

'mkdir /var/log/httpd' –Ϋ–Β –Β –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Ψ –¥–Α ―¹–Β –Η–Ζ–Ω―ä–Μ–Ϋ―è–≤–Α, –Α–Κ–Ψ –≤–Β―΅–Β –Β ―¹―ä–Ζ–¥–Α–¥–Β–Ϋ–Α –¥–Η―Ä–Β–Κ―²–Ψ―Ä–Η―è ―¹―ä―¹ ―¹―ä―â–Ψ―²–Ψ –Η–Φ–Β.

[root@hostname ~]# mkdir /var/log/httpd

[root@hostname ~]# chmod 755 /var/log/httpd

–‰–Ζ–Ω–Ψ–Μ–Ζ–≤–Α–Ι―²–Β –Ω–Ψ―¹–Μ–Β–¥–Ϋ–Α―²–Α –Ω―Ä–Ψ―Ü–Β–¥―É―Ä–Α, –Ζ–Α –¥–Α –Ω―Ä–Ψ–Φ–Β–Ϋ–Η―²–Β –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η―²–Β –Ϋ–Α –Η–Ζ―Ö–Ψ–¥–Ϋ–Α―²–Α –¥–Β―¹―²–Η–Ϋ–Α―Ü–Η―è –Ϋ–Α –¥–Ϋ–Β–≤–Ϋ–Η–Κ–Α Apache.

–Δ–Α–Ζ–Η –Ω―Ä–Ψ―Ü–Β–¥―É―Ä–Α –Β ―¹–Α–Φ–Ψ –Ω―Ä–Ψ―Ü–Β–¥―É―Ä–Α –Ζ–Α ―¹―ä–Ζ–¥–Α–≤–Α–Ϋ–Β –Ϋ–Α –Ω–Α–Ω–Κ–Α, –≤ –Κ–Ψ―è―²–Ψ –¥–Α ―¹–Β ―¹―ä―Ö―Ä–Α–Ϋ―è–≤–Α―² –¥–Ϋ–Β–≤–Ϋ–Η―Ü–Η―²–Β.

2-2. –ù–Α―¹―²―Ä–Ψ–Ι–Κ–Α –Ϋ–Α –¥–Ψ–Φ–Β–Ι–Ϋ–Α

–ü―Ä–Ψ–Φ–Β–Ϋ–Β―²–Β –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η―²–Β –Ϋ–Α –¥–Ψ–Φ–Β–Ι–Ϋ–Α, –Η–Ζ–±―Ä–Ψ–Β–Ϋ–Η –≤ httpd.conf. –ö–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è―²–Α –Ϋ–Α Apache –Ω–Ψ –Ω―Ä–Η–Ϋ―Ü–Η–Ω –Β ―Ü–Β–Ϋ―²―Ä–Α–Μ–Η–Ζ–Η―Ä–Α–Ϋ–Α –≤ httpd.conf, ―²–Α–Κ–Α ―΅–Β –Α–Κ–Ψ –Η―¹–Κ–Α―²–Β –¥–Α –Ω―Ä–Ψ–Φ–Β–Ϋ–Η―²–Β –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è―²–Α, –Ω―Ä–Ψ–Φ–Β–Ϋ–Β―²–Β httpd.conf. –ù–Β –Β –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Ψ –¥–Α ―¹–Β –Ϋ–Α―¹―²―Ä–Ψ–Ι–≤–Α―² –¥–Ψ–Φ–Β–Ι–Ϋ–Η, –Α–Κ–Ψ ―¹―Ä–Β–¥–Α―²–Α –Β –Μ–Ψ–Κ–Α–Μ–Ϋ–Α (–Ϋ–Β –Β –Ω―É–±–Μ–Η―΅–Ϋ–Ψ –¥–Ψ―¹―²―ä–Ω–Ϋ–Α –≤ –Η–Ϋ―²–Β―Ä–Ϋ–Β―²).

[root@hostname ~]# vi /etc/httpd/conf/httpd.conf

# –†–Α–Ζ–Κ–Ψ–Φ–Β–Ϋ―²–Η―Ä–Α–Ι―²–Β –Η ―Ä–Α–Ζ―Ä–Β―à–Β―²–Β –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Α―²–Α ServerName. –‰–Φ–Β―²–Ψ –Ϋ–Α –¥–Ψ–Φ–Β–Ι–Ϋ–Α ―¹–Β –Ζ–Α–¥–Α–≤–Α –≤ –Ζ–Α–≤–Η―¹–Η–Φ–Ψ―¹―² –Ψ―² ―¹―Ä–Β–¥–Α―²–Α.

#ServerName www.example.com:80

ServerName domainname:80

2-3. –ê–Κ―²–Η–≤–Η―Ä–Α–Ϋ–Β –Ϋ–Α SSL –Φ–Ψ–¥―É–Μ–Η –Η –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η–Ψ–Ϋ–Ϋ–Η ―³–Α–Ι–Μ–Ψ–≤–Β

–ê–Κ―²–Η–≤–Η―Ä–Α–Ι―²–Β SSL, –Ζ–Α –¥–Α ―Ä–Α–Ζ―Ä–Β―à–Η―²–Β –¥–Ψ―¹―²―ä–Ω –Ω―Ä–Β–Ζ https. –ù–Α―¹―²―Ä–Ψ–Ι–Κ–Η―²–Β –Ϋ–Α SSL ―¹–Α ―¹–≤―ä―Ä–Ζ–Α–Ϋ–Η ―¹―ä―¹ SEO –Ψ–Ω―²–Η–Φ–Η–Ζ–Α―Ü–Η―è―²–Α, –Α http –Ϋ–Α –Ω―ä―Ä–≤–Ψ –Φ―è―¹―²–Ψ –Ϋ–Β –Β –¥–Ψ–±―Ä–Α –Η–¥–Β―è –Ψ―² ―¹―ä–Ψ–±―Ä–Α–Ε–Β–Ϋ–Η―è –Ζ–Α ―¹–Η–≥―É―Ä–Ϋ–Ψ―¹―², ―²–Α–Κ–Α ―΅–Β –Α–Κ–Ψ –Ϋ–Β ―¹–Β –Ϋ–Α–Μ–Α–≥–Α –¥–Α –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α―²–Β http, –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α–Ι―²–Β https.

–‰–Ϋ―¹―²–Α–Μ–Η―Ä–Α–Ι―²–Β –Φ–Ψ–¥―É–Μ–Α ssl ―¹ yum.

[root@hostname ~]# yum -y install mod_ssl

–‰–Ϋ―¹―²–Α–Μ–Η―Ä–Α–Ϋ–Β―²–Ψ ―¹ yum –Α–≤―²–Ψ–Φ–Α―²–Η―΅–Ϋ–Ψ –Α–Κ―²–Η–≤–Η―Ä–Α –Φ–Ψ–¥―É–Μ–Α ssl, ―²–Α–Κ–Α ―΅–Β –Β –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Ψ ―¹–Α–Φ–Ψ –¥–Α –≥–Ψ –Η–Ϋ―¹―²–Α–Μ–Η―Ä–Α―²–Β. –ö–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η–Ψ–Ϋ–Ϋ–Η―è―² ―³–Α–Ι–Μ ―¹―ä―â–Ψ ―¹–Β ―¹―ä–Ζ–¥–Α–≤–Α –Α–≤―²–Ψ–Φ–Α―²–Η―΅–Ϋ–Ψ. (/etc/httpd/conf.d/ssl.conf ―¹–Β ―¹―ä–Ζ–¥–Α–≤–Α –Α–≤―²–Ψ–Φ–Α―²–Η―΅–Ϋ–Ψ.)

2-4. –ü―Ä–Ψ–Φ―è–Ϋ–Α –Ϋ–Α –Η–Ζ―Ö–Ψ–¥–Ϋ–Η―è –Ω―ä―² –Ϋ–Α –¥–Ϋ–Β–≤–Ϋ–Η–Κ–Α

–ü―Ä–Ψ–Φ–Β–Ϋ–Β―²–Β –Η–Ζ―Ö–Ψ–¥–Ϋ–Α―²–Α –¥–Β―¹―²–Η–Ϋ–Α―Ü–Η―è –Ϋ–Α –¥–Ϋ–Β–≤–Ϋ–Η–Κ–Α Apache –Κ―ä–Φ –Η–Ζ―Ö–Ψ–¥–Ϋ–Α―²–Α –Ω–Α–Ω–Κ–Α –Ϋ–Α –¥–Ϋ–Β–≤–Ϋ–Η–Κ–Α, –Κ–Ψ―è―²–Ψ ―²–Ψ–Κ―É-―â–Ψ ―¹―ä–Ζ–¥–Α–¥–Ψ―Ö―²–Β. –ü―Ä–Ψ–Φ–Β–Ϋ–Β―²–Β ―¹–Α–Φ–Ψ –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η–Ψ–Ϋ–Ϋ–Η―è ―³–Α–Ι–Μ ssl, ―²―ä–Ι –Κ–Α―²–Ψ –≤ ―¹–Μ–Β–¥–≤–Α―â–Α ―¹―²―ä–Ω–Κ–Α ―²–Ψ–Ι ―â–Β –±―ä–¥–Β –Ϋ–Α―¹―²―Ä–Ψ–Β–Ϋ –¥–Α –±―ä–¥–Β –¥–Ψ―¹―²―ä–Ω–Β–Ϋ ―¹–Α–Φ–Ψ ―΅―Ä–Β–Ζ ssl (https).

[root@hostname ~]# vi /etc/httpd/conf.d/ssl.conf

ErrorLog logs/ssl_error_log

TransferLog logs/ssl_access_log

οΫû―¹―ä–Κ―Ä–Α―â–Β–Ϋ–Η–ΒοΫû

CustomLog logs/ssl_request_log \

"%t %h %{SSL_PROTOCOL}x %{SSL_CIPHER}x \"%r\" %b"

ErrorLog /var/log/httpd/ssl_error_log

TransferLog /var/log/httpd/ssl_access_log

οΫû―¹―ä–Κ―Ä–Α―â–Β–Ϋ–Η–ΒοΫû

CustomLog /var/log/httpd/ssl_request_log \

"%t %h %{SSL_PROTOCOL}x %{SSL_CIPHER}x \"%r\" %b"

–™–Ψ―Ä–Ϋ–Α―²–Α –Ω―Ä–Ψ–Φ―è–Ϋ–Α –Ω―Ä–Ψ–Φ–Β–Ϋ―è –¥–Β―¹―²–Η–Ϋ–Α―Ü–Η―è―²–Α –Ϋ–Α –Η–Ζ―Ö–Ψ–¥–Α –Ϋ–Α –¥–Ϋ–Β–≤–Ϋ–Η–Κ–Α –Ϋ–Α "/var/log/httpd".

'%t, %h' –Η ―².–Ϋ., ―²–Ψ–≤–Α –Β –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Α―²–Α –Ζ–Α ―³–Ψ―Ä–Φ–Α―²–Η―Ä–Α–Ϋ–Β –Ϋ–Α –¥–Ϋ–Β–≤–Ϋ–Η–Κ–Α. –ü–Ψ-–¥–Ψ–Μ―É –Β –Ω―Ä–Β–¥―¹―²–Α–≤–Β–Ϋ ―¹–Ω–Η―¹―ä–Κ ―¹ ―³–Ψ―Ä–Φ–Α―²–Η, –Κ–Ψ–Η―²–Ψ –Φ–Ψ–≥–Α―² –¥–Α ―¹–Β –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α―² ―΅–Β―¹―²–Ψ –Ζ–Α ―¹–Ω―Ä–Α–≤–Κ–Α.

ψÄêεè²ηÄÉψÄë

ψÉΜ%TοΦö–£―Ä–Β–Φ–Β, –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Ψ –Ζ–Α –Ψ–±―Ä–Α–±–Ψ―²–Κ–Α –Ϋ–Α –Ζ–Α―è–≤–Κ–Α―²–Α (―¹–Β–Κ―É–Ϋ–¥–Η)

ψÉΜ%hοΦö–‰–Φ–Β –Ϋ–Α ―Ö–Ψ―¹―² –Η–Μ–Η IP –Α–¥―Ä–Β―¹ –Ϋ–Α –Κ–Μ–Η–Β–Ϋ―²–Α. –û–Ω–Η―² –Ζ–Α ―Ä–Α–Ζ―Ä–Β―à–Α–≤–Α–Ϋ–Β –Ϋ–Α –Η–Φ–Β–Ϋ–Α –Ϋ–Α ―Ö–Ψ―¹―²–Ψ–≤–Β ―¹–Α–Φ–Ψ –Α–Κ–Ψ HostnameLookups –Β –Ζ–Α–¥–Α–¥–Β–Ϋ –Ϋ–Α On

ψÉΜ%rοΦö–ü―ä―Ä–≤–Η ―Ä–Β–¥ –Ϋ–Α –Ζ–Α―è–≤–Κ–Α―²–Α

ψÉΜ%bοΦö–ë–Α–Ι―²–Ψ–≤–Β –Ϋ–Α –Ψ―²–≥–Ψ–≤–Ψ―Ä–Α (–±–Β–Ζ HTTP ―Ö–Β–¥―ä―Ä–Η―²–Β). CLF ―³–Ψ―Ä–Φ–Α―², ―².–Β. - –Α–Κ–Ψ –Ϋ–Η―²–Ψ –Β–¥–Η–Ϋ –Ψ―² –±–Α–Ι―²–Ψ–≤–Β―²–Β –Ϋ–Β –Β –Η–Ζ–Ω―Ä–Α―²–Β–Ϋ

ψÉΜ%DοΦö–£―Ä–Β–Φ–Β, –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Ψ –Ζ–Α –Ψ–±―Ä–Α–±–Ψ―²–Κ–Α –Ϋ–Α –Ζ–Α―è–≤–Κ–Α―²–Α (–Φ–Η–Κ―Ä–Ψ―¹–Β–Κ―É–Ϋ–¥–Η)

ψÉΜ%>sοΦö–Γ―ä―¹―²–Ψ―è–Ϋ–Η–Β –Ϋ–Α HTTP

2-5. –Γ―ä–Ζ–¥–Α–≤–Α–Ϋ–Β –Ϋ–Α SSL ―¹–Β―Ä―²–Η―³–Η–Κ–Α―²–Η

–ü―Ä–Ψ―Ü–Β–¥―É―Ä–Α –Ζ–Α ―¹―ä–Ζ–¥–Α–≤–Α–Ϋ–Β –Ϋ–Α ―¹–Β―Ä―²–Η―³–Η–Κ–Α―²–Η. –Γ–Α–Φ–Ψ―¹–Β―Ä―²–Η―³–Η–Κ–Α―Ü–Η―è―²–Α –Β –Ω–Ψ–¥―Ö–Ψ–¥―è―â–Α –Ζ–Α ―΅–Α―¹―²–Ϋ–Η –Ψ–Ω–Β―Ä–Α―Ü–Η–Η. –½–Α –Ω―É–±–Μ–Η―΅–Ϋ–Ψ –¥–Ψ―¹―²―ä–Ω–Ϋ–Η―²–Β ―¹―ä―Ä–≤―ä―Ä–Η ―¹–Α–Φ–Ψ―¹–Β―Ä―²–Η―³–Η―Ü–Η―Ä–Α–Ϋ–Β―²–Ψ –Ϋ–Β ―²―Ä―è–±–≤–Α –¥–Α ―¹–Β –Ϋ–Α―¹―ä―Ä―΅–Α–≤–Α.

–ù―è–Φ–Α ―Ä–Α–Ζ–Μ–Η–Κ–Α –≤ ―¹–Η–≥―É―Ä–Ϋ–Ψ―¹―²―²–Α –Φ–Β–Ε–¥―É –Ψ–±–Η–Κ–Ϋ–Ψ–≤–Β–Ϋ–Η―²–Β ―¹–Β―Ä―²–Η―³–Η–Κ–Α―²–Η –Η ―¹–Α–Φ–Ψ―¹–Β―Ä―²–Η―³–Η–Κ–Α―²–Η―²–Β. –Δ–Ψ–≤–Α –Φ–Ψ–Ε–Β –¥–Α –±―ä–¥–Β ―Ä–Α–Ζ–Μ–Η–Κ–Α―²–Α –Φ–Β–Ε–¥―É ―¹–Β―Ä―²–Η―³–Η–Κ–Α―², –Κ–Ψ–Ι―²–Ψ –Φ–Ψ–Ε–Β –¥–Α –±―ä–¥–Β –Ψ―Ü–Β–Ϋ–Β–Ϋ –Κ–Α―²–Ψ –Ϋ–Α–¥–Β–Ε–¥–Β–Ϋ –Ψ―² ―²―Ä–Β―²–Α ―¹―²―Ä–Α–Ϋ–Α, –Η ―²–Α–Κ―ä–≤, –Κ–Ψ–Ι―²–Ψ –Ϋ–Β –Φ–Ψ–Ε–Β. (–ü―Ä–Η ―¹–Α–Φ–Ψ―¹–Β―Ä―²–Η―³–Η―Ü–Η―Ä–Α–Ϋ–Β –Μ–Β–Ϋ―²–Α―²–Α –Ζ–Α URL ―¹―²–Α–≤–Α ―΅–Β―Ä–≤–Β–Ϋ–Α.) –½–Α―²–Ψ–≤–Α –Ζ–Α –Ω―É–±–Μ–Η―΅–Ϋ–Ψ –¥–Ψ―¹―²―ä–Ω–Ϋ–Η ―¹―ä―Ä–≤―ä―Ä–Η (―¹―ä―Ä–≤―ä―Ä–Η, –Κ–Ψ–Η―²–Ψ ―¹–Β –≤–Η–Ε–¥–Α―² –Ψ―² ―²―Ä–Β―²–Η ―¹―²―Ä–Α–Ϋ–Η) –Η–Ζ–¥–Α–Ι―²–Β –Ϋ–Ψ―Ä–Φ–Α–Μ–Β–Ϋ ―¹–Β―Ä―²–Η―³–Η–Κ–Α―².

–ù–Α―¹―²―Ä–Ψ–Ι–Κ–Η―²–Β –Ϋ–Α ―¹–Β―Ä―²–Η―³–Η–Κ–Α―²–Α –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β –Ζ–Α Apache ―¹–Α "/etc/pki/tls/certs/localhost.crt" –Η "/etc/pki/tls/private/localhost.key".

–ù–Α―¹―²―Ä–Ψ–Ι–Κ–Η―²–Β –Φ–Ψ–≥–Α―² –¥–Α –±―ä–¥–Α―² –Ϋ–Α–Φ–Β―Ä–Β–Ϋ–Η –≤ "SSLCertificateFile" –Η "SSLCertificateKeyFile" –≤ "/etc/httpd/conf.d/ssl.conf".

ψÄê–½–Α ―¹–Α–Φ–Ψ―¹–Β―Ä―²–Η―³–Η―Ü–Η―Ä–Α–Ϋ–ΒψÄë

–½–Α –¥–Α ―¹―ä–Ζ–¥–Α–¥–Β―²–Β ―¹–Α–Φ–Ψ―¹–Β―Ä―²–Η―³–Η–Κ–Α―², –Η–Ζ–Ω―ä–Μ–Ϋ–Β―²–Β ―¹–Μ–Β–¥–Ϋ–Α―²–Α –Κ–Ψ–Φ–Α–Ϋ–¥–Α. –Γ―²–Α―Ä―²–Η―Ä–Α–Ι―²–Β –Κ–Α―²–Ψ –Ω–Ψ―²―Ä–Β–±–Η―²–Β–Μ root.

–‰–Ζ–Ω―ä–Μ–Ϋ–Β–Ϋ–Η–Β―²–Ψ –Ϋ–Α 'openssl req -new -key /etc/pki/tls/private/localhost.key > /etc/pki/tls/certs/localhost.crt' ―â–Β –≤–Η –Ω–Ψ–¥–Κ–Α–Ϋ–Η –Ζ–Α –Ψ―²–≥–Ψ–≤–Ψ―Ä –Ϋ―è–Κ–Ψ–Μ–Κ–Ψ –Ω―ä―²–Η, –≤―¹–Η―΅–Κ–Η ―¹ Enter, –Ϋ―è–Φ–Α –Ω―Ä–Ψ–±–Μ–Β–Φ. –Δ–Ψ–≤–Α ―â–Β –±―ä–¥–Β –Η–Ϋ―³–Ψ―Ä–Φ–Α―Ü–Η―è –Ζ–Α –Μ–Η―Ü–Β―²–Ψ, –Κ–Ψ–Β―²–Ψ –Η–Ζ–¥–Α–≤–Α ―¹–Β―Ä―²–Η―³–Η–Κ–Α―²–Α (–Ϋ–Α–Ω―Ä. –≤ –Κ–Ψ―è –¥―ä―Ä–Ε–Α–≤–Α –Ε–Η–≤–Β–Β –Η –Κ–Α–Κ―ä–≤ –Β –Ϋ–Β–≥–Ψ–≤–Η―è―² –Η–Φ–Β–Ι–Μ –Α–¥―Ä–Β―¹). –ê–Κ–Ψ –Η–Ζ–¥–Α–≤–Α―²–Β –Ψ–±–Η–Κ–Ϋ–Ψ–≤–Β–Ϋ ―¹–Β―Ä―²–Η―³–Η–Κ–Α―², –≤―ä–≤–Β–¥–Β―²–Β –Ω―Ä–Α–≤–Η–Μ–Ϋ–Α―²–Α –Η–Ϋ―³–Ψ―Ä–Φ–Α―Ü–Η―è –Η –≥–Ψ –Ϋ–Α―¹―²―Ä–Ψ–Ι―²–Β.

[root@hostname ~]# openssl genrsa > /etc/pki/tls/private/localhost.key

[root@hostname ~]# openssl req -new -key /etc/pki/tls/private/localhost.key > /etc/pki/tls/certs/localhost.csr

[root@hostname ~]# openssl x509 -req -signkey /etc/pki/tls/private/localhost.key < /etc/pki/tls/certs/localhost.csr > /etc/pki/tls/certs/localhost.crt

ψÄê–½–Α –Ϋ–Ψ―Ä–Φ–Α–Μ–Ϋ–Η ―¹–Β―Ä―²–Η―³–Η–Κ–Α―²–ΗψÄë

–½–Α –¥–Α ―¹―ä–Ζ–¥–Α–¥–Β―²–Β –Ϋ–Ψ―Ä–Φ–Α–Μ–Β–Ϋ ―¹–Β―Ä―²–Η―³–Η–Κ–Α―², –Η–Ζ–Ω―ä–Μ–Ϋ–Β―²–Β ―¹–Μ–Β–¥–Ϋ–Α―²–Α –Κ–Ψ–Φ–Α–Ϋ–¥–Α. –Γ―²–Α―Ä―²–Η―Ä–Α–Ι―²–Β –Κ–Α―²–Ψ –Ω–Ψ―²―Ä–Β–±–Η―²–Β–Μ root.

[root@hostname ~]# openssl genrsa -out /etc/pki/tls/private/localhost.key 2048

[root@hostname ~]# openssl req -new -key /etc/pki/tls/private/localhost.key -out /etc/pki/tls/certs/localhost.csr

–½–Α –Ψ–±–Η–Κ–Ϋ–Ψ–≤–Β–Ϋ–Η―²–Β ―¹–Β―Ä―²–Η―³–Η–Κ–Α―²–Η ―²–Ψ–≤–Α –Ϋ–Β –Β –¥–Ψ―¹―²–Α―²―ä―΅–Ϋ–Ψ, –Ζ–Α –¥–Α ―¹–Β –Ζ–Α–≤―ä―Ä―à–Η –Ω―Ä–Ψ―Ü–Β―¹―ä―². –†–Α–±–Ψ―²–Α―²–Α –≤–Κ–Μ―é―΅–≤–Α –Ω―Ä–Β–¥–Α–≤–Α–Ϋ–Β –Ϋ–Α ―¹―ä–Ζ–¥–Α–¥–Β–Ϋ–Η―è 'server.csr' –Ϋ–Α ―É–¥–Ψ―¹―²–Ψ–≤–Β―Ä―è–≤–Α―â–Η―è –Ψ―Ä–≥–Α–Ϋ –Ζ–Α –Η–Ζ–¥–Α–≤–Α–Ϋ–Β –Ϋ–Α ―É–¥–Ψ―¹―²–Ψ–≤–Β―Ä–Β–Ϋ–Η–Β –Ζ–Α ―¹―ä―Ä–≤―ä―Ä –Η –Η–Ϋ―¹―²–Α–Μ–Η―Ä–Α–Ϋ–Β –Ϋ–Α –Η–Ζ–¥–Α–¥–Β–Ϋ–Ψ―²–Ψ ―É–¥–Ψ―¹―²–Ψ–≤–Β―Ä–Β–Ϋ–Η–Β –Ζ–Α ―¹―ä―Ä–≤―ä―Ä.

2-6. –Ω–Ψ―¹―²–Ψ―è–Ϋ–Β–Ϋ SSL (Secure Socket Layer)

–ù–Β –Β –¥–Ψ–±―Ä–Α ―¹–Η–≥―É―Ä–Ϋ–Ψ―¹―², –Α–Κ–Ψ –¥–Ψ―¹―²―ä–Ω―ä―² ―¹–Β –Ψ―¹―ä―â–Β―¹―²–≤―è–≤–Α ―΅―Ä–Β–Ζ http, –Ζ–Α―²–Ψ–≤–Α –¥–Ψ–±–Α–≤–Β―²–Β –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Α –Ζ–Α –Ω―Ä–Β–Ϋ–Α―¹–Ψ―΅–≤–Α–Ϋ–Β –Κ―ä–Φ https, –Α–Κ–Ψ –¥–Ψ―¹―²―ä–Ω―ä―² ―¹–Β –Ψ―¹―ä―â–Β―¹―²–≤―è–≤–Α ―΅―Ä–Β–Ζ http.

–£―ä–Ζ–Φ–Ψ–Ε–Ϋ–Ψ –Β –¥–Α ―¹–Β –Ζ–Α–±―Ä–Α–Ϋ–Η –¥–Ψ―¹―²―ä–Ω―ä―² –Ω―Ä–Β–Ζ http, –Ϋ–Ψ –Ψ―² –≥–Μ–Β–¥–Ϋ–Α ―²–Ψ―΅–Κ–Α –Ϋ–Α –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α–Β–Φ–Ψ―¹―²―²–Α ―¹–Β –Ω―Ä–Β–Ω–Ψ―Ä―ä―΅–≤–Α –¥–Α ―¹–Β ―¹―ä–Ζ–¥–Α–¥–Β –Ω―Ä–Β–Ϋ–Α―¹–Ψ―΅–≤–Α–Ϋ–Β. –‰–Ζ–Ω―ä–Μ–Ϋ–Β―²–Β ―¹–Μ–Β–¥–Ϋ–Η―²–Β –Ζ–Α–¥–Α―΅–Η –Κ–Α―²–Ψ –Ω–Ψ―²―Ä–Β–±–Η―²–Β–Μ root.

[root@hostname ~]# vi /etc/httpd/conf/httpd.conf

–î–Ψ–±–Α–≤–Β―²–Β ―¹–Μ–Β–¥–Ϋ–Ψ―²–Ψ –≤ –Κ―Ä–Α―è –Ϋ–Α ―²–Β–Κ―¹―²–Α.

<IfModule rewrite_module>

RewriteEngine on

RewriteCond %{HTTPS} off

RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} [R=301,L]

</IfModule>

–£―ä–Ζ–Φ–Ψ–Ε–Ϋ–Ψ –Β –¥–Α –Ω―Ä–Ψ–Φ–Β–Ϋ–Η―²–Β ―²–Α–Ζ–Η –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Α, ―²–Α–Κ–Α ―΅–Β –¥–Ψ―¹―²―ä–Ω―ä―², –Κ–Ψ–Ι―²–Ψ –Η–¥–≤–Α –Ψ―² http, –¥–Α ―¹–Β –Ψ–±―Ä–Α–±–Ψ―²–≤–Α –Ψ―² https.

–ü–Ψ―¹–Ψ―΅–Β–Ϋ–Ψ –Β, ―΅–Β ―²–Α–Ζ–Η –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Α –Ϋ–Β ―Ä–Α–±–Ψ―²–Η, –Α–Κ–Ψ –≤–Μ–Η–Ζ–Α―²–Β –Ω―Ä–Β–Ζ https. οΦàRewriteCond %{HTTPS} offοΦâ

–ù–Β –Ζ–Α–±―Ä–Α–≤―è–Ι―²–Β –¥–Α ―¹–Ω–Ψ–Φ–Β–Ϋ–Β―²–Β, ―΅–Β –±–Β–Ζ ―²–Α–Ζ–Η –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Α https –¥–Ψ―¹―²―ä–Ω―ä―² ―¹―ä―â–Ψ ―â–Β –±―ä–¥–Β –Ω―Ä–Β–Ϋ–Α―¹–Ψ―΅–Β–Ϋ, –Κ–Ψ–Β―²–Ψ ―â–Β –¥–Ψ–≤–Β–¥–Β –¥–Ψ –±–Β–Ζ–Κ―Ä–Α–Β–Ϋ ―Ü–Η–Κ―ä–Μ.

2-7. –ü–Ψ―²–≤―ä―Ä–Ε–¥–Α–≤–Α–Ϋ–Β –Ϋ–Α –Α–Κ―²–Η–≤–Η―Ä–Α–Ϋ–Β―²–Ψ (https –¥–Ψ―¹―²―ä–Ω).

–Γ–Μ–Β–¥ –Κ–Α―²–Ψ –Ω―Ä–Η–Κ–Μ―é―΅–Η―²–Β ―¹ ―Ä–Α–Ζ–Μ–Η―΅–Ϋ–Η―²–Β –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η, –Ω―Ä–Ψ–≤–Β―Ä–Β―²–Β –¥–Α–Μ–Η –¥–Ψ―¹―²―ä–Ω―ä―² –¥–Ψ ―¹–Α–Ι―²–Α –Β –≤―ä–Ζ–Φ–Ψ–Ε–Β–Ϋ –Ω―Ä–Β–Ζ https. –½–Α–Ω–Ψ―΅–Ϋ–Β―²–Β –Ω―ä―Ä–≤–Ψ.

[root@hostname ~]# apachectl start

–î–Ψ―¹―²―ä–Ω–Β–Ϋ ―΅―Ä–Β–Ζ –±―Ä–Α―É–Ζ―ä―Ä. –Γ―ä―â–Ψ―²–Ψ –Κ–Α―²–Ψ –Ω―Ä–Η http –¥–Ψ―¹―²―ä–Ω–Α, –Ϋ–Ψ –≤ –Φ–Ψ―è ―¹–Μ―É―΅–Α–Ι IP –Α–¥―Ä–Β―¹―ä―² –Ϋ–Α ―¹―ä―Ä–≤―ä―Ä–Α –Β 192.168.50.10, ―²–Α–Κ–Α ―΅–Β –Η–Φ–Α–Φ –¥–Ψ―¹―²―ä–Ω –¥–Ψ "http://192.168.50.10".

URL –Α–¥―Ä–Β―¹―ä―² ―¹–Β –Ω―Ä–Ψ–Φ–Β–Ϋ―è –Ψ―² "http://192.168.50.10" –Ϋ–Α "https://192.168.50.10", ―²―ä–Ι –Κ–Α―²–Ψ –Β –≤–Κ–Μ―é―΅–Β–Ϋ–Α –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Α―²–Α –Ζ–Α –Ω―Ä–Β–Ϋ–Α―¹–Ψ―΅–≤–Α–Ϋ–Β http.

–Γ–Μ–Β–¥ ―É―¹–Ω–Β―à–Ϋ–Ψ―²–Ψ –Φ―É ―¹―²–Α―Ä―²–Η―Ä–Α–Ϋ–Β ―¹–Ω―Ä–Β―²–Β Apache.

[root@hostname ~]# apachectl stop

2-8. –ù–Α―¹―²―Ä–Ψ–Ι–Κ–Α –Ζ–Α –Α–≤―²–Ψ–Φ–Α―²–Η―΅–Ϋ–Ψ ―¹―²–Α―Ä―²–Η―Ä–Α–Ϋ–Β

–‰ –Ϋ–Α–Κ―Ä–Α―è, –≤―ä–Ω―Ä–Β–Κ–Η ―΅–Β –Ϋ–Β –Β –Ζ–Α–¥―ä–Μ–Ε–Η―²–Β–Μ–Ϋ–Ψ, ―²―Ä―É–¥–Ϋ–Ψ –Β –¥–Α ―¹–Β ―¹―²–Α―Ä―²–Η―Ä–Α Apache –Ω―Ä–Η –≤―¹―è–Κ–Ψ ―Ä–Β―¹―²–Α―Ä―²–Η―Ä–Α–Ϋ–Β –Ϋ–Α ―¹―ä―Ä–≤―ä―Ä–Α, ―²–Α–Κ–Α ―΅–Β –Β –≤―ä–≤–Β–¥–Β–Ϋ–Α –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è, –Ω―Ä–Η –Κ–Ψ―è―²–Ψ Apache ―¹–Β ―¹―²–Α―Ä―²–Η―Ä–Α –Α–≤―²–Ψ–Φ–Α―²–Η―΅–Ϋ–Ψ –Ω―Ä–Η ―¹―²–Α―Ä―²–Η―Ä–Α–Ϋ–Β –Ϋ–Α ―¹―ä―Ä–≤―ä―Ä–Α. –Δ–Ψ–Ι ―¹–Β ―Ä–Β–≥–Η―¹―²―Ä–Η―Ä–Α –Η –≤ –Κ–Ψ–Φ–Α–Ϋ–¥–Α―²–Α systemctl. –û–±―ä―Ä–Ϋ–Β―²–Β –≤–Ϋ–Η–Φ–Α–Ϋ–Η–Β, ―΅–Β ―²–Α–Ζ–Η –Ω―Ä–Ψ―Ü–Β–¥―É―Ä–Α –Β –Ζ–Α CentOS7, ―²–Α–Κ–Α ―΅–Β –Α–Κ–Ψ –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α―²–Β –Ϋ–Β―â–Ψ ―Ä–Α–Ζ–Μ–Η―΅–Ϋ–Ψ –Ψ―² CentOS7, ―â–Β ―²―Ä―è–±–≤–Α –¥–Α –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α―²–Β –Κ–Ψ–Φ–Α–Ϋ–¥–Α―²–Α Service, –Ζ–Α –¥–Α ―¹–Β ―¹–Ω―Ä–Α–≤–Η―²–Β ―¹ ―²–Ψ–≤–Α.

–Γ―ä–Ζ–¥–Α–Ι―²–Β ―³–Α–Ι–Μ 'apache.service' –Η –Ψ–Ω–Η―à–Β―²–Β –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Η―²–Β –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η.

[root@hostname ~]# touch /etc/systemd/system/apache.service

[root@hostname ~]# vi /etc/systemd/system/apache.service

–ü―Ä–Β–¥–Ψ―¹―²–Α–≤―è ―¹–Β ―¹–Μ–Β–¥–Ϋ–Α―²–Α –Η–Ϋ―³–Ψ―Ä–Φ–Α―Ü–Η―è.

[Unit]

#–û–Ω–Η―¹–Α–Ϋ–Η–Β.

Description=Apache

#–ö–Ψ–Ϋ―²―Ä–Ψ–Μ –Ω―Ä–Β–¥–Η –Η ―¹–Μ–Β–¥ –Η–Ζ–Ω―ä–Μ–Ϋ–Β–Ϋ–Η–Β―²–Ψ.

#Before=xxx.service

#After=xxx.service

[Service]

#–û–Ω―Ä–Β–¥–Β–Μ―è–Ϋ–Β –Ϋ–Α –Ω–Ψ―²―Ä–Β–±–Η―²–Β–Μ –Η –≥―Ä―É–Ω–Α

User=root

Group=root

#–Γ–Μ–Β–¥ –Κ–Α―²–Ψ ―¹–Β –Α–Κ―²–Η–≤–Η―Ä–Α, –Ζ–Α–¥–Α–Ι―²–Β ―¹―²–Α―²―É―¹ –ê–Κ―²–Η–≤–Η―Ä–Α–Ϋ–Ψ.

Type=oneshot

RemainAfterExit=yes

#–Γ―²–Α―Ä―²–Η―Ä–Α–Ϋ–Β, ―¹–Ω–Η―Ä–Α–Ϋ–Β –Η –Ω―Ä–Β–Ζ–Α―Ä–Β–Ε–¥–Α–Ϋ–Β.

ExecStart=/usr/sbin/apachectl start

ExecStop=/usr/sbin/apachectl stop

ExecReload=/usr/sbin/apachectl restart

[Install]

#–ï–Κ–≤–Η–≤–Α–Μ–Β–Ϋ―²–Ϋ–Η –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η –Ϋ–Α –Ϋ–Η–≤–Ψ Runlevel 3.

WantedBy=multi-user.target

–ö–Ψ–≥–Α―²–Ψ –Ω―Ä–Η–Κ–Μ―é―΅–Η―²–Β ―¹ –Ψ–Ω–Η―¹–Α–Ϋ–Η–Β―²–Ψ –Φ―É, –≥–Ψ ―Ä–Β–≥–Η―¹―²―Ä–Η―Ä–Α–Ι―²–Β ―¹ –Κ–Ψ–Φ–Α–Ϋ–¥–Α―²–Α systemctl.

[root@hostname ~]# systemctl enable apache

[root@hostname ~]# systemctl is-enabled apache

enabled

[root@hostname ~]# systemctl list-unit-files --type=service | grep apache

apache.service enabled

[root@hostname ~]# systemctl daemon-reload

3. ―Ä–Β–Ζ―é–Φ–Β

–û–Ω–Η―¹–Α―Ö–Φ–Β –Ω―ä―Ä–≤–Ψ–Ϋ–Α―΅–Α–Μ–Ϋ–Α―²–Α –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è, –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Α –Ω―Ä–Η –Η–Ϋ―¹―²–Α–Μ–Η―Ä–Α–Ϋ–Β―²–Ψ –Ϋ–Α Apache.

Apache ―Ä–Α–±–Ψ―²–Η –¥–Ψ –Η–Ζ–≤–Β―¹―²–Ϋ–Α ―¹―²–Β–Ω–Β–Ϋ ―¹ –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η―²–Β –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β, –Ϋ–Ψ –Α–Κ–Ψ –¥–Β–Ι―¹―²–≤–Η―²–Β–Μ–Ϋ–Ψ –≥–Ψ –Ω–Β―Ä―¹–Ψ–Ϋ–Α–Μ–Η–Ζ–Η―Ä–Α―²–Β, –Φ–Ψ–Μ―è, –Ϋ–Α–Ω―Ä–Α–≤–Β―²–Β ―¹–Ω―Ä–Α–≤–Κ–Α ―¹ –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η―²–Β –Ζ–Α –¥–Β―¹―²–Η–Ϋ–Α―Ü–Η―è –Ϋ–Α –Η–Ζ―Ö–Ψ–¥–Α –Ϋ–Α –¥–Ϋ–Β–≤–Ϋ–Η–Κ–Α –Η SSL –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η―²–Β, –Κ–Ψ–Η―²–Ψ ―²―Ä―è–±–≤–Α –¥–Α –Ω―Ä–Ψ–Φ–Β–Ϋ–Η―²–Β –Ω―Ä–Η ―Ä–Α–±–Ψ―²–Α ―¹―ä―¹ ―¹–Η―¹―²–Β–Φ–Α―²–Α.

–ë–Μ–Α–≥–Ψ–¥–Α―Ä–Η–Φ –≤–Η, ―΅–Β –≥–Μ–Β–¥–Α―Ö―²–Β –¥–Ψ –Κ―Ä–Α―è.

╆INFORMATION

╆PROFILE

–€–Ψ–Μ―è, –Κ–Μ–Η–Κ–Ϋ–Β―²–Β ―²―É–Κ –Ζ–Α –Ω―Ä–Ψ―³–Η–Μ.

╆–î–Α–Ϋ–Ϋ–Η –Ζ–Α –Κ–Ψ–Ϋ―²–Α–Κ―².